Navegando por internet, me crucé con un documental de arte.tv titulado Los nuevos mercenarios rusos, el cual habla sobre "los hackers rusos", es decir, gente que vive en Rusia y accede a sistemas informáticos ajenos para obtener información confidencial.

El documental empieza con uno de los periodistas yendo a una escuela francesa donde se enseña a niños de 4º de primaria (9 años) a conectarse a máquinas por SSH y a programar en Arduino. Pretende hacernos ver que las generaciones que vienen son nativas digitales y que ya mismo, los niños de cualquier país empiezan su adiestramiento en irrupción a sistemas ajenos desde bien pequeños.

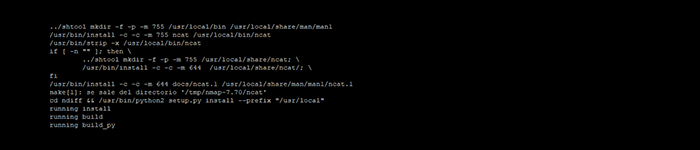

Momento estelar del documental. Niño explicándole al periodista lo que es una shell. Este niño llegará lejos.

De niños pasan a jóvenes. Uno de los periodistas va a casa de un hacker francés el cual asegura que el FBI, así como agencias varias de otros países, trató de reclutarlo.

El chaval asegura que el FBI (agencia gubernamental norteamericana) le ha llegado a ofrecer trabajo (a él, un joven francés) en asuntos de ciberseguridad. No se por qué, no lo acabo de ver claro.

Este individuo, además, dice haber hackeado a un hacker ruso. Y esto nos sirve como punto de entrada a la comunidad hacker rusa. En los siguientes minutos, se muestra el corazón del movimiento hacker en Rusia: los foros, donde se compra y vende información y malware por miles de dólares.

$50.000 por los nombres y cuentas de varios millonarios africanos, información vendida en un foro ruso.

A través de un abogado especializado en hacking, los reporteros se ponen en contacto con un hacker condenado por robo de tarjetas de crédito al que aún a día de hoy busca EEUU: Sergey Pavlovich.

El tipo no se puede quejar: cuenta cómo ganaba más de $100,000 al mes con el robo de tarjetas y cómo se los gastaba en prostitutas, entre otras cosas. Eso da para muchas prostitutas. Espero que esté bien de salud.

Más adelante, se habla de presuntos ciberataques de Rusia a Ucrania, más concretamente a su infraestructura estatal: centrales térmicas, metro, bancos... Lo más interesante del asunto es que aparece en pantalla un oficial del departamento de ciberseguridad ucraniano diciendo que Ucrania dispone de una unidad de hackers llamada "Ciberalianza", formada por civiles, que se dedica - según sus miembros - a hackear a estamentos gubernamentales de Rusia.

En Rusia, a su vez, se promueve el hackeo de infraestructuras extranjeras con eventos como Positive Hack Days. En este evento, se anima a los asistentes a piratear contadores de la luz, a modificar rutinas en software para fábricas, a acceder a PCs, etc.

Uno de los hobbies de la juventud en Rusia parece ser hackear cajeros automáticos.

Un hacker ruso llamdo Konstantin Kozlovsky aparece en el documental asegurando, desde una sala de un tribunal ruso, haber sido reclutado de joven por el FSB ruso y haber sido contactado para manipular las elecciones de EEUU. Tras hacerlo y haberlo revelado públicamente, fue detenido y encarcelado.

Putin no niega que Rusia use hackers para espiar a otros países. Es más, compara el ciber terrorismo con la boma atómica. Dice que hay que fijar reglas para su uso del mismo modo que se fijaron para el uso de bombas atómicas. Y en una entrevsta a su asesor en cibrseguridad, este dice que al no haber reglas aún en este tema, cada nación es libre de espiar a quien quiera.

Michael Hayden dice que si cuando era director de la NSA se le hubiera preguntado qué hacer en caso de haber obtenido acceso al correo del partido de Putin habría dicho: ¡cójalo! Al menos, es un tipo sincero.

Por último, el ex-presidente de la NSA y de la CIA Michael Hayden dice que Rusia no debería negar que hackeó a Hillary Clinton. Que debería ser USA quien se avergonzara de haber sido hackeada.

El documental empieza con uno de los periodistas yendo a una escuela francesa donde se enseña a niños de 4º de primaria (9 años) a conectarse a máquinas por SSH y a programar en Arduino. Pretende hacernos ver que las generaciones que vienen son nativas digitales y que ya mismo, los niños de cualquier país empiezan su adiestramiento en irrupción a sistemas ajenos desde bien pequeños.

Momento estelar del documental. Niño explicándole al periodista lo que es una shell. Este niño llegará lejos.

De niños pasan a jóvenes. Uno de los periodistas va a casa de un hacker francés el cual asegura que el FBI, así como agencias varias de otros países, trató de reclutarlo.

El chaval asegura que el FBI (agencia gubernamental norteamericana) le ha llegado a ofrecer trabajo (a él, un joven francés) en asuntos de ciberseguridad. No se por qué, no lo acabo de ver claro.

Este individuo, además, dice haber hackeado a un hacker ruso. Y esto nos sirve como punto de entrada a la comunidad hacker rusa. En los siguientes minutos, se muestra el corazón del movimiento hacker en Rusia: los foros, donde se compra y vende información y malware por miles de dólares.

$50.000 por los nombres y cuentas de varios millonarios africanos, información vendida en un foro ruso.

A través de un abogado especializado en hacking, los reporteros se ponen en contacto con un hacker condenado por robo de tarjetas de crédito al que aún a día de hoy busca EEUU: Sergey Pavlovich.

El tipo no se puede quejar: cuenta cómo ganaba más de $100,000 al mes con el robo de tarjetas y cómo se los gastaba en prostitutas, entre otras cosas. Eso da para muchas prostitutas. Espero que esté bien de salud.

Más adelante, se habla de presuntos ciberataques de Rusia a Ucrania, más concretamente a su infraestructura estatal: centrales térmicas, metro, bancos... Lo más interesante del asunto es que aparece en pantalla un oficial del departamento de ciberseguridad ucraniano diciendo que Ucrania dispone de una unidad de hackers llamada "Ciberalianza", formada por civiles, que se dedica - según sus miembros - a hackear a estamentos gubernamentales de Rusia.

En Rusia, a su vez, se promueve el hackeo de infraestructuras extranjeras con eventos como Positive Hack Days. En este evento, se anima a los asistentes a piratear contadores de la luz, a modificar rutinas en software para fábricas, a acceder a PCs, etc.

Uno de los hobbies de la juventud en Rusia parece ser hackear cajeros automáticos.

Un hacker ruso llamdo Konstantin Kozlovsky aparece en el documental asegurando, desde una sala de un tribunal ruso, haber sido reclutado de joven por el FSB ruso y haber sido contactado para manipular las elecciones de EEUU. Tras hacerlo y haberlo revelado públicamente, fue detenido y encarcelado.

Putin no niega que Rusia use hackers para espiar a otros países. Es más, compara el ciber terrorismo con la boma atómica. Dice que hay que fijar reglas para su uso del mismo modo que se fijaron para el uso de bombas atómicas. Y en una entrevsta a su asesor en cibrseguridad, este dice que al no haber reglas aún en este tema, cada nación es libre de espiar a quien quiera.

Michael Hayden dice que si cuando era director de la NSA se le hubiera preguntado qué hacer en caso de haber obtenido acceso al correo del partido de Putin habría dicho: ¡cójalo! Al menos, es un tipo sincero.

Por último, el ex-presidente de la NSA y de la CIA Michael Hayden dice que Rusia no debería negar que hackeó a Hillary Clinton. Que debería ser USA quien se avergonzara de haber sido hackeada.

Navegando por internet, me crucé con un documental de

Navegando por internet, me crucé con un documental de